Mundarija:

- Ta'minotlar

- 1 -qadam: RPi -ni dastlabki sozlash

- 2 -qadam: tarmoqqa ulanish

- 3 -qadam: Boshqa foydalanuvchi

- 4 -qadam: Syctl fayli

- 5 -qadam: DHCP va DNS (1 qism)

- 6 -qadam: DHCP va DNS (2 -qism)

- 7 -qadam: DHCP va DNS (3 -qism)

- 8 -qadam: Xavfsizlik devori

- 9 -qadam: Syslog

- 10 -qadam: Snort yordamida kirishni aniqlash

- 11 -qadam: rohatlaning

- 12 -qadam: Changelog

- Muallif John Day day@howwhatproduce.com.

- Public 2024-01-30 13:24.

- Oxirgi o'zgartirilgan 2025-01-23 15:14.

Yangi Raspbery Pi 4 (RPi4) yangi chiqarilishi bilan men o'zimni uyda ishlatiladigan xavfsizlik devoriga aylantirishga qaror qildim. Internetda qoqilib ketgach, men Guillaume Kaddouch tomonidan shu mavzu bo'yicha ajoyib maqolani topdim (https://networkfilter.blogspot.com/2012/08/building-your-piwall-gateway-firewall.html). Maqola hayratlanarli va uni davom etishdan oldin o'qish kerak-bu erda tasvirlangan jarayonni osonlashtiradi. Gap shundaki, bu maqola 2012 yilda yozilgan va ArchLinux tarqatilishiga asoslangan. ArchLinux -ga qarshi hech narsa yo'q, lekin men buni yanada keng tarqalgan Raspbian tuzilmasi yordamida qilmoqchi edim. RPi4 qayta ishlash talablarini bajara oladi. Shunday qilib, Guillaume, ilhom uchun rahmat !! Bu ko'rsatma Guillaume -ning ("GK" qisqacha) asl xabariga havola qilinadi, ehtimol siz ikkala sahifani ham brauzeringizda ochishni xohlaysiz.

Xavfsizlik devori haqida bir nechta muhim ma'lumotlar:

- Menda LANga ulangan o'rnatilgan chekilgan uyasi (eth0) bor

- ISP yo'riqnoma TRENDnet adapterida (eth1)

- Men simsiz adapterni faol ravishda o'chirib qo'ydim (wlan0)

- Bu sizni 100% u erga olib kelishi kafolatlanmagan … umid qilamanki, kamida 99%:) shuning uchun fikr -mulohazalaringizni bildiring

- Bu mening birinchi ko'rsatma. Tegishli ko'rsatmalarga rioya qilmaydigan narsalar uchun uzr so'rayman.

Keling, dam olaylik …

Ta'minotlar

-

Raspberry Pi 4

- Men 4 Gb versiyasini ishlatardim, boshqa versiyani sinab ko'ring

- Case (menga FLIRC yoqadi, lekin bu sizning chaqiruvingiz)

- Quvvat adapteri

- MicroSD karta, 32 Gb yoki undan katta (men 64 Gb kartani ishlatardim)

- TRENDnet USB3.0 Gigabit Ethernet Dongle (Model: TU3-ETG)

- Er -xotin RJ45 tarmoq kabellari

- USB klaviatura va sichqoncha

- Micro-HDMI-HDMI kabeli (HDMI monitoriga ulangan)

Klaviatura, video va sichqonchani SSH va VNC -ni ishga tushirgandan so'ng olib tashlash mumkin.

1 -qadam: RPi -ni dastlabki sozlash

Birinchi narsa - RPi4 -ni yangi tizim sifatida ishga tushirish. Raspbian to'liq tarqatilishini yuklab oling va o'rnating (ish stoli va tavsiya etilgan dasturiy ta'minot bilan Raspbian Buster). MicroSD -ning to'liq kartasidan foydalanish uchun siz uni bir necha marta qayta ishga tushirishingiz kerak.

U etik sifatida siz mahalliy, tarmoq, klaviatura va sichqoncha haqidagi savollarga javob berishingiz kerak bo'ladi. Tarmoqqa ulaning va uni yangilashga ruxsat bering.

Keling, hamma narsa to'g'ri yangilanganligini tasdiqlaymiz va keyinchalik disk raskadrovka qilishga yordam beradigan ikkita yordam dasturini olamiz:

$ sudo apt-get yangilanishi

$ sudo apt-get dist-upgrade $ sudo apt-get install htop $ sudo apt-get install tcpdump

Men vimni o'rnatmaganman, GK ning 8 -qadamini ham o'rnatmaganman (vim -ni sozlash). Men faqat vi muharriridan foydalandim, chunki u bu xususiyatlarning ko'piga ega. Bu ham vaqt va kuchni tejaydi.

Bu tugagandan so'ng, biz RPi4-ni o'rnatamiz, shunda biz monitorni ulab olamiz. Maqsadim - uni boshsiz ishga tushirish edi, lekin agar men monitorni ulashim kerak bo'lsa, u tan olinadi.

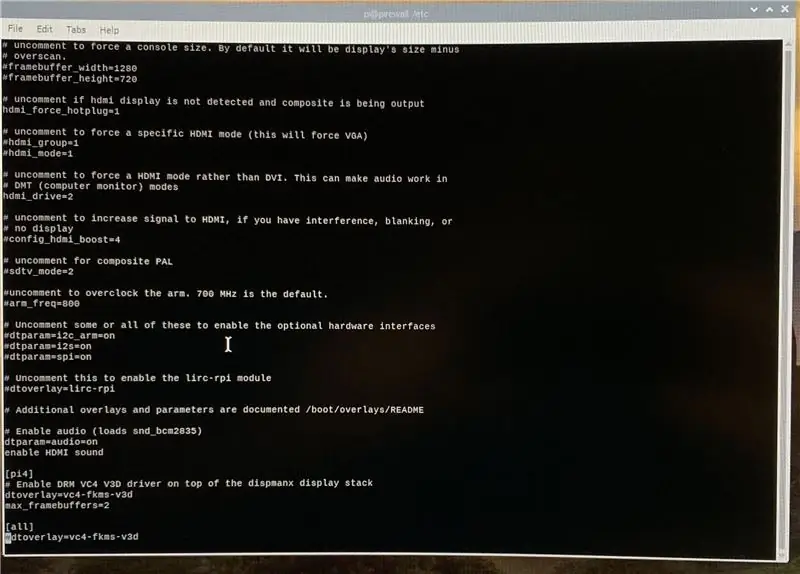

$ sudo vi /boot/config.txt

Bu faylda:

izoh bermang (oldingi #belgisini olib tashlang): hdmi_force_hotplug = 1

izoh bermang: hdmi_drive = 2

ixtiyoriy ravishda qo'shing: enable_hdmi_sound

2 -qadam: tarmoqqa ulanish

Agar siz GK saytida kuzatayotgan bo'lsangiz, bu 3 -qadam. Lekin shuni yodda tutingki, men uning birinchi qadamlarini aniq tartibda kuzatmaganman.

Men buni birinchi boshlaganimda, men RPi -ni to'g'ridan -to'g'ri Internet -provayderimga ("mavjud tarmog'im yonida") uladim. Bu menga tarmoqqa ta'sir qilmasdan konfiguratsiya bilan o'ynashga imkon berdi. RPi4 o'rnatilgan RJ45-ni yo'riqnoma bilan ulang (yoki xohlasangiz simsiz). Raspbian -da buni qilishning eng oson usuli - GUI -dan foydalanish. Ish stolidan Raspberry Icon> Preferences> Raspberry Pi Configuration ni bosing. SSH va VNC -ni yoqganingizga ishonch hosil qiling. Bu Real-VNC server mijozini o'rnatadi. Agar siz Tight VNC mijozi bilan bog'lanmoqchi bo'lsangiz, u mos keladi va qo'shimcha konfiguratsiyani talab qiladi. Shunday qilib, bu vaqtda Real-VNC mijozini asosiy ish stoliga/noutbukga o'rnating (sizning RPi4 emas).

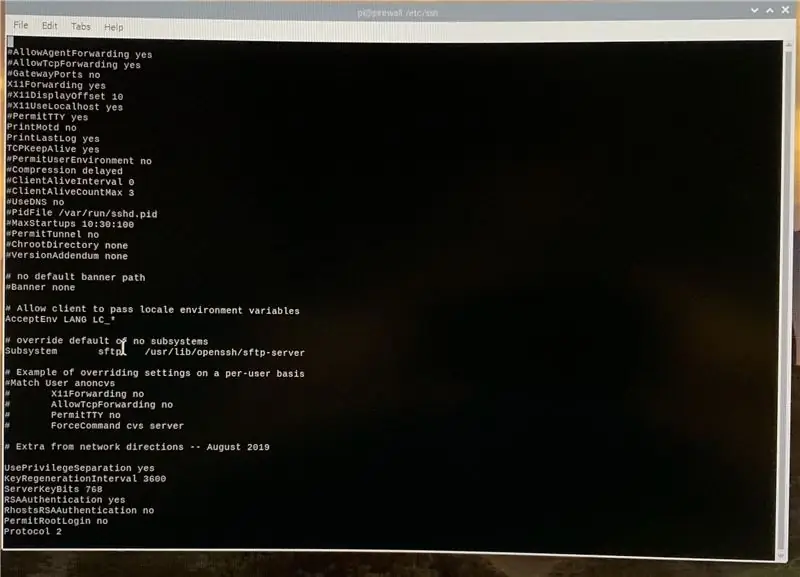

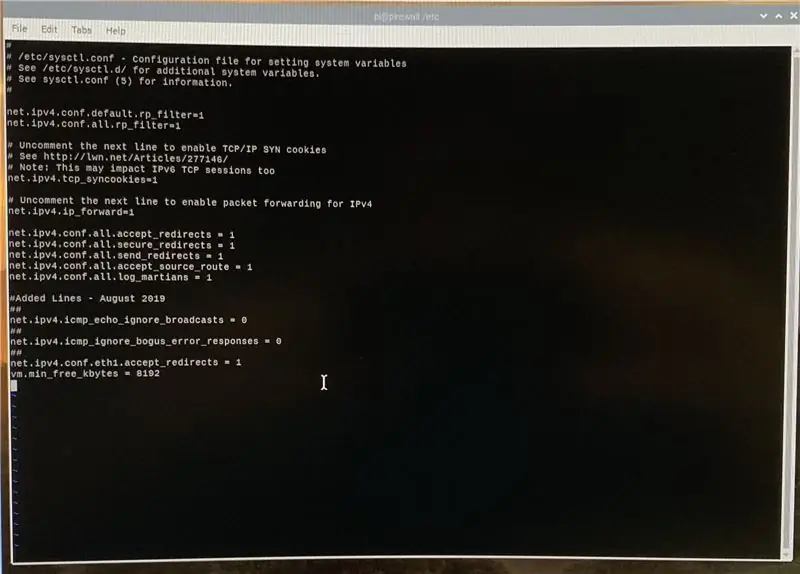

SSH qutidan tashqarida ishlamaydi (GKning 7-bosqichi). Biz ba'zi konfiguratsiyalarni o'zgartirishimiz kerak. Birinchidan, ssh konfiguratsiya faylini o'zgartiramiz. Mana men qilgan o'zgarishlar. Shuni yodda tutingki, men bu erdagi har bir o'zgarish ta'sirini o'rganmaganman. Men GK sayti taklif qilgan ishni qildim. Bu o'zgarishlarning ba'zilari talab qilinmasligi mumkin.

$ sudo vi/etc/ssh/sshd_config

Ushbu faylda quyidagi qatorlarni ajratib ko'rsatish:

HostKey/etc/ssh/ssh_host_rsa_keyHostKey/etc/ssh/ssh_host_ecdsa_keySyslogFacility AUTHLogLevel INFOStrictModes yesPubkeyAuthentication yesHostBasedAutentifikatsiya yo'q

Ha, Rostlarni e'tiborsiz qoldiring

PrintMotd noPrintLastLog haTTCPKeepAlive ha

Va quyidagi qatorlarni qo'shing:

Protokol 2 Foydalanish Imtiyozli Ajratish haKeyRegenerationInterval 3600ServerKeyBits 768RSAAutentatsiya haRhostsRSAAutentifikatsiya yo'q

Va quyidagi qatorlarni o'zgartiring:

Port 15507LoginGraceTime 60PermitRootLogin no

Keling, birinchi o'zgartirish haqida gapiraylik … port 15507. SSH odatda 22-portda ishlaydi. GK uni 15507-ga ko'chirdi-nima uchunligini bilmayman. Siz uni xoh xoh xoh o'zgartirish, xoh o'zgartirish mumkin … Siz o'zgartirishni tanlasangiz, ulanmoqchi bo'lgan har qanday SSH buyrug'iga "-p 15507" ni qo'shishingiz kerak bo'ladi. Agar siz uni o'tkazib yuborishga qaror qilsangiz, ushbu yo'riqnomada 15507 ko'rsatilgan boshqa joylarga e'tibor bering va ularga, ayniqsa, xavfsizlik devori qoidalariga e'tibor bermang!

Nihoyat, bu qadam uchun RPi4 -ning IP -manzilini olamiz, shuning uchun biz nima bilan bog'lanishni bilamiz:

$ ipconfig -a

Faol tarmoq ulanishini toping (ehtimol eth0 yoki wlan0 da) va bu IP -manzilni yozing. Endi siz RPi4 -ga masofadan ulanish uchun kerak bo'lgan narsaga egasiz. Davom etishdan oldin qayta ishga tushiramiz:

$ sudo qayta ishga tushirish

3 -qadam: Boshqa foydalanuvchi

Odatiy RPi foydalanuvchi nomini (pi) ishlatmaslik yaxshiroqdir va siz parolni o'zgartirishingiz kerak. Xavfsiz bo'lish uchun masofadan ulanish va davom ettirish uchun foydalanishingiz mumkin bo'lgan boshqa foydalanuvchi hisobini qo'shishga ruxsat bering (GK 6 -qadam). RPi -ga qaytib, yangi foydalanuvchini qo'shish va foydalanuvchiga SSH ruxsatlarini o'rnatish va sudo buyrug'ini chiqarish imkonini beradi:

$ sudo useradd -m -g users -G sudo, netdev -s /bin /bash [USERNAME]

$ sudo passwd [USERNAME]

Hisobdan chiqish yoki qaytadan ishga tushirish va yangi yaratilgan hisobdan foydalanishni xohlaysiz.

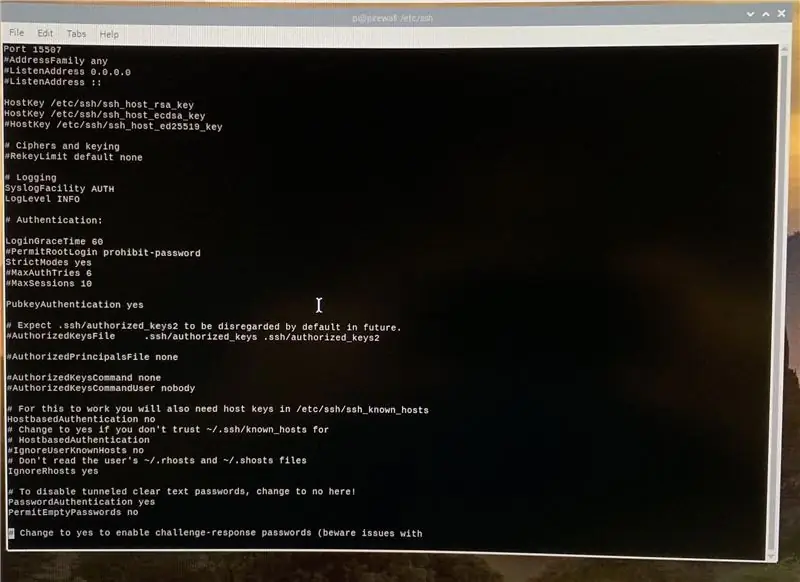

4 -qadam: Syctl fayli

Keyingi qadam - /etc/sysctl.conf faylini o'zgartirish (GK 9 -qadam). Bu fayl bir nechta yadro sozlamalarini o'zgartirish uchun ishlatiladi. Biz GK nima desa, shuni qilamiz. Bu erda soddalashtirilgan qadamlar to'plami.

$ sudo vi /etc/sysctl.conf

Ushbu faylda quyidagi qatorlarni ajratib ko'rsatish:

net.ipv4.conf.default.rp_filter = 1net.ipv4.conf.all.rp_filter = 1net.ipv4.tcp_syncookies = 1

net.ipv4.ip_forward = 1

net.ipv4.conf.all.accept_redirects = 0net.ipv4.conf.all.send_redirects = 0net.ipv4.conf.all.accept_source_route = 0net.ipv4.conf.all.log_martians = 1

Va quyidagi qatorlarni qo'shing:

net.ipv4.icmp_echo_ignore_broadcasts = 1net.ipv4.icmp_ignore_bogus_error_responses = 1net.ipv4.conf.eth0.accept_redirects = 0vm.min_free_kbytes = 8192

Ushbu yangi sozlamalar bilan xizmatni qayta ishga tushiring va qayta yoqing:

$ sudo sysctl -p

$ sudo qayta ishga tushirish

5 -qadam: DHCP va DNS (1 qism)

Men uchun bu jarayonning ikkita og'riqli qismi bor edi … DHCP va DNS -ni sozlash va xavfsizlik devori qoidalarini o'rnatish. Shunday qilib, biz birinchi qism bilan boramiz. Agar siz GK saytida kuzatayotgan bo'lsangiz, biz 10 -qadamdamiz.

Buning uchun sizga provayderingizdan (yoki joriy xavfsizlik devoridan) bir nechta ma'lumot kerak bo'ladi:

- Routerning ichki IP -manzili

- Routerga RPi4 interfeysi uchun foydalanishingiz mumkin bo'lgan IP -manzil

- Nomlar serveri uchun IP (yoki ikkita)

- LAN ulanishining interfeys nomi (masalan, eth0 yoki eth1)

- ISP ulanishining interfeysi nomi (masalan, siz LAN uchun ishlatmagan narsangiz)

RPi4 -ga statik IP -manzil berish uchun yo'riqnoma sozlamalarini o'zgartirishingiz kerak bo'lishi mumkin (2 -band, yuqoridagi). Hech bo'lmaganda, men shunday qildim.

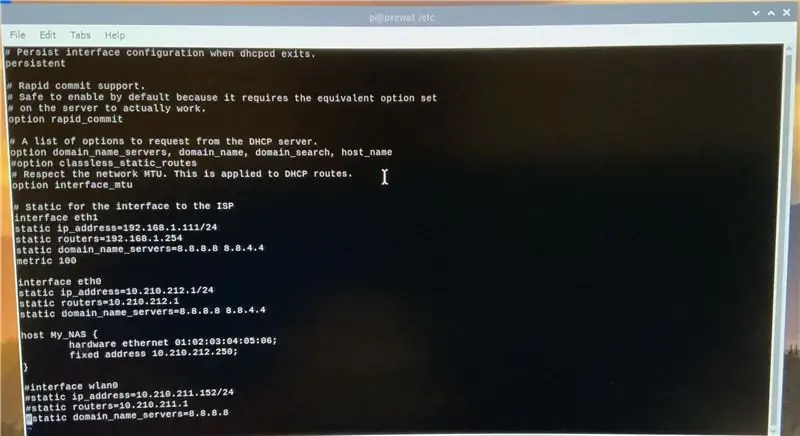

Birinchidan, dhcpcd.conf faylini o'zgartirishga ruxsat bering …

$ sudo vi /etc/dhcpcd.conf

Bu qatorlarga izoh qoldirmang:

persentoption rapid_commitoption domain_name_servers, domain_name, domain_search, host_nameoption interface_mtu

Har bir tarmoq interfeysi uchun siz tarmoq tafsilotlarini o'rnatishingiz kerak. Ular shunday ko'rinishi kerak:

# ISP interfeysi uchun statik

eth1 statik ip_adress interfeysi = 192.168.1.statik yo'riqnoma = 192.168.1.254 statik domen_name_servers = 8.8.8.8 8.8.4.4 metrik 100 # LAN interfeysi uchun statik eth0 statik ip_adress = 10.210.212. statik yo'riqnoma = 10.210.212.1 statik domain_name_servers = 8.8.8.8 8.8.4.4 #interface wlan0 #statik ip_adress = 10.210.212. #statik routerlar = 10.210.212.1 #statik domen_adlari_serverlari = 8.8.8.8 #Agar qurilmaga IP -manzilni majburlamoqchi bo'lsangiz, ushbu bo'limga izoh qoldirmang. "Xost" dan keyingi nom tizim uchun ma'nosizdir. Qurilmaning MAC manzilini va kerakli #IP manzilini kiriting. Uning dhcp diapazonidan tashqarida ekanligiga ishonch hosil qiling. Zarur bo'lganda takrorlang. #host [ANYTHING] { # apparat chekilgan xx: xx: xx: xx: xx: xx; # sobit manzil 10.210.212.250; #}

Sizga mos keladigan raqamlardan foydalanganingizga ishonch hosil qiling. Yuqoridagi IP -manzillar mening tarmog'im uchun, faqat Google serverlari bundan mustasno. E'tibor bering, men Internet -provayder uchun ko'rsatgichni 100 ga o'rnatdim, bu tarmoq trafigi uchun birinchi urinish bo'lishi kerak. Men, shuningdek, simsiz adapterimga hech narsa qilmaganman (wlan0). Men bu interfeysni butunlay o'chirmoqchiman, shuning uchun bu men uchun mantiqiy edi.

Agar siz IP -manzilni qurilmaga (NAS kabi) majburlamoqchi bo'lsangiz, pastki qismdan foydalaning. Uy egasiga siz uchun ahamiyatli ism bering, lekin bilingki, uni hech qachon hech narsa ishlatmaydi. Nuqtali vergulni unutmang.

6 -qadam: DHCP va DNS (2 -qism)

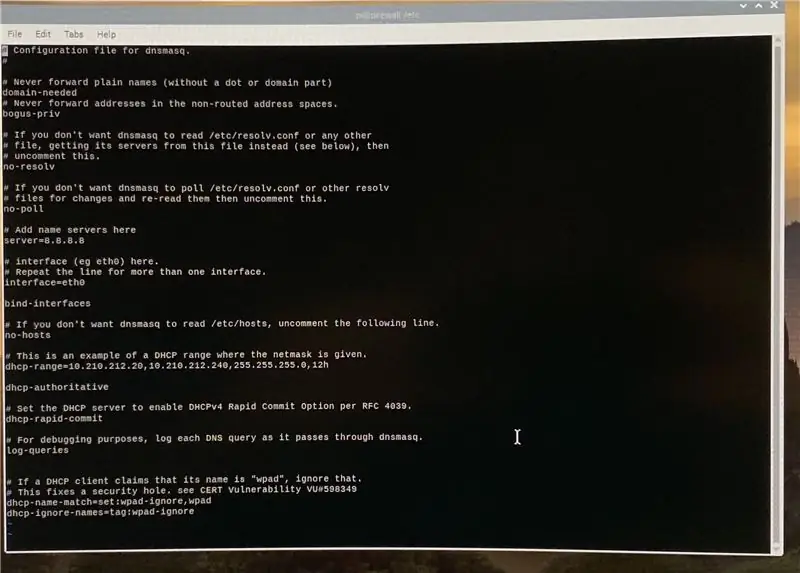

Keyingi qadam - dnsmasq.conf faylini o'zgartirish …

$ sudo vi /etc/dnsmasq.conf

Biz bir nechta satrlarni ajratib ko'rsatishimiz va bir nechta satrlarni tahrir qilishimiz kerak. Bundan tashqari, dhcpcd.conf faylidan bir nechta sozlamalarni ko'chirishingiz kerak bo'ladi. Siz o'zingiz javob berishingiz kerak bo'lgan yana ikkita savol:

Ichki LANga (masalan, eth0) DHCP va DNS kerakmi? Sizning LAN uchun qanday DHCP diapazoni kerak va har bir ijara muddati qancha bo'lishi kerak?

Bir nechta satrlarni izohlamasdan boshlang:

soxta-privno-dhcp-interfeysi = wlan0bind-interfeyslari dhcp-name-match = set: wpad-ignore, wpaddhcp-ignore-names = tag: wpad-ignore

Ism serverini o'rnating. "Server =" boshlanadigan qatorni qidiring va uni "server = 8.8.8.8" kabi qiling.

DHCP oralig'ini o'rnating. Buni amalga oshirishning ko'plab usullari mavjud. Men ikkita oxirgi nuqtali IP -ni, niqobni va ijara muddatini berishni tanladim. Mening diapazonim 10.210.212.20-10.210.212.240 edi, tarmoq niqobi 255.255.255.0 va ijara muddati 12 soat. Agar biror narsaga statik IP berish kerak bo'lsa, men sizning IP -ni yuqori va pastki qismida qoldirishni maslahat beraman.

"Interface =" qatorini "interfeysi = eth0" kabi o'zgartirish orqali DNS va DHCP (LAN) oladigan interfeysni o'rnating. E'tibor bering, men simsiz tarmoqqa DHCP IP -manzilini tayinlamaslikni aniq aytdim. Shunga qaramay, men ushbu interfeysni butunlay o'chirmoqchiman, shuning uchun bu men uchun mantiqiy edi.

7 -qadam: DHCP va DNS (3 -qism)

GKning oxirgi qadam uchun ko'rsatmalaridan voz kechish …

Men RPi -ni qayta ishga tushirganimda, dnsmasq jarayoni faol emas edi. Bir oz tebranib, men et0 va eth1 tarmoq interfeyslari dnsmasq ishga tushgunga qadar faol emasligini aniqladim, shuning uchun dnsmasq ishga tushganda muvaffaqiyatsiz bo'ladi. Men klaviatura va sichqonchani RPi -ga ulashim va dnsmasq -ni qo'lda qayta ishga tushirishim kerak edi. Boshsiz o'rnatish bilan bu ideal emas. Men sozlamalarga (masalan, bind-interfeysini o'chirish) va boshqa narsalarga har xil o'zgartirishlar kiritishni buyurgan bir qancha xabarlarni o'qidim. Hech biri ishlamadi. Oxir -oqibat, men har 2 daqiqada ishlaydigan qobiq skriptini yozishga qaror qildim va dnsmasq holatini tekshirdim. Agar u ishlamayotgan bo'lsa, uni boshlang. Menimcha, bu holat menga xos emas. Shunday qilib, nima qilish kerak:

Quyidagi kodni RPi -dagi 'dns_masq_keepalive.sh' nomli faylga aylantiring.

#!/bin/bash

# Fayl: dns_masq_keepalive.sh # Avgust 2019 # Buni dnsmasq ishlayotganiga ishonch hosil qilish uchun crontab -e (*/2 * * * * /etc/dns_masq_keepalive.sh) bilan ishlating. Agar dhcpcd.conf da ko'rsatilgan barcha interfeyslar ishga tushguncha ishlamasa, xizmat o'zini to'xtatadi. Bu muammoni hal qiladi. # Bu keyingi satrda "dnsmasq" so'zi yozilgan barcha faol ishlar qaytariladi. Shunday qilib, "dnsmasq" ni # fayl nomiga kiritmang, aks holda u har safar uni qaytaradi va siz hech qachon qayta ishga tushmaysiz. dns_running = $ (ps -e | grep dnsmasq) echo $ dns_running agar [-z "$ dns_running"] keyin #echo DNSMasq yo'q sudo /etc/init.d/dnsmasq qayta ishga tushirish #else #echo DNSMasq Running fi

Agar kerak bo'lsa, kesib oling. Nima qilsangiz ham, "dnsmasq" ni nomiga kiritmang. Skript "dnsmasq" so'zini qidiradi va agar skriptda uning nomi bo'lsa, u xizmat ishlayotgan deb hisoblanadi. Bundan tashqari, fayl nomini o'zgartiring, shunda u ".sh" bilan tugaydi. Intructables menga ".sh" faylini yuklashga ruxsat bermaydi-bu yaxshi. Qolgan ko'rsatmalar faylning mavjudligini taxmin qiladi: /etc/dns_masq_keepalive.sh.

Ikkinchidan, faylni ishga tushirish uchun ruxsatnomalarni o'rnating:

$ sudo chmod u+x /etc/dns_masq_keepalive.sh

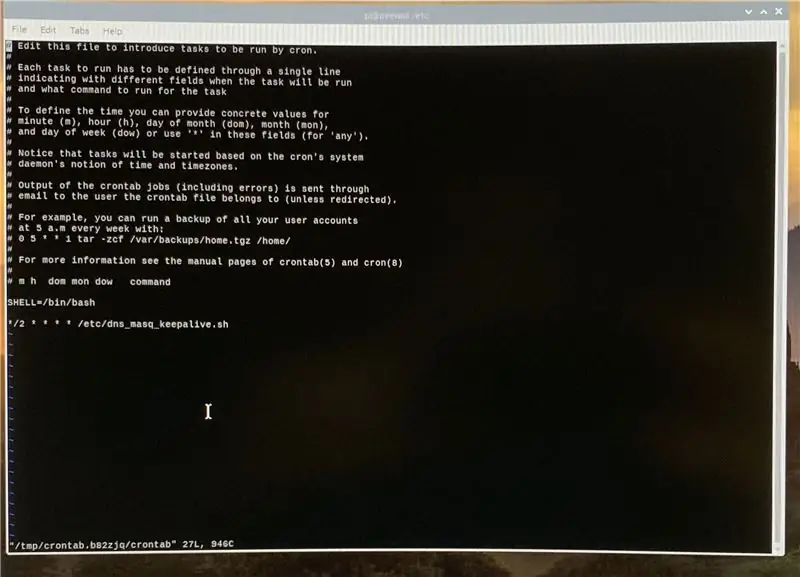

Endi biz har kuni, har 2 daqiqada dasturni ishga tushirish uchun crontab tizimidan foydalanamiz. Crontab -ni ishga tushiring:

$ sudo crontab -e

Sizni vi yoki boshqa biror narsa yordamida tahrir qilishni taklif qilishi kerak. Har kim ishlaydi. Uni tahrir qila olgandan so'ng, fayl oxiriga quyidagilarni qo'shing:

*/2 * * * * sudo /etc/dns_masq_keepalive.sh

"*/2" da bo'sh joy yo'q, lekin yulduzcha orasidagi bo'shliq. Saqlang va chiqing. Bu sizga ish rejalashtirilganligini yoki shunga o'xshash narsalarni aytishi kerak.

8 -qadam: Xavfsizlik devori

Keyingi og'riqli jarayon - bu xavfsizlik devori (GK 11 -qadam). Raspbian taniqli iptables tizimidan foydalanadi. GK blogida u erga borishingizga yordam beradigan uchta fayl taqdim etiladi: xavfsizlik devori.sodda, xavfsizlik devori.advanced va xavfsizlik devori.foydalari. GKga bo'lgan hurmat, lekin o'zingizni osonlashtiring va faqat xavfsizlik devori bilan boring. Oddiy. Men iptables tizimi va qoidalarini aniqlashga ko'p vaqt sarfladim. Men qilganimdan xursandman, lekin bu og'riqli edi. Shunday qilib, men sizga yordam berish uchun biriktirilgan ikkita faylni beraman … xavfsizlik devori. Oddiy va xavfsizlik devori. Aniq. Ushbu fayllarning ikkalasini /etc papkasiga nusxalash va ularni bajarilishi uchun ruxsatlarni o'zgartirish:

$ sudo chmod u+x /etc/firewall.sodda

$ sudo chmod u+x /etc/firewall.clear

Har qanday xavfsizlik devori qoidalarini o'rnatishdan oldin, ish stoli/noutbukni RPi eth0 portiga ulang va uning IP -manzilini va DNS ishlayotganligini tasdiqlang. Buning eng oson yo'li - umumiy saytni va keyin ma'lum bo'lgan IP -manzilni sinab ko'rish. Shuningdek, RPi va ISP yo'riqchiga ping. Agar siz natijalarga erishsangiz, hammasi yaxshi bo'ladi va siz hozir duch kelayotgan tarmoq muammolari xavfsizlik devori bilan bog'liq muammolar bo'lishi mumkin.

Birinchi taqdim etilgan fayl dastlab GK firewall.simple fayli sifatida boshlangan (rahmat, yana GK!). Men bu tizim uchun ishlashi uchun bir qancha o'zgarishlar qildim. Bu kamida HTTP, HTTPS, DNS, DHCP, ping, ichki SSH, ichki VNC va plex -ga ruxsat berishi kerak. Plex -da har qanday qurilma uchun barcha ochiq portlar bo'lmasligi mumkin, lekin buni tuzatish uchun bir nechta xabarlar mavjud. Faylning yuqori qismida siz tarmoq konfiguratsiyasini o'zgartirishingiz kerak bo'lgan qiymatlar mavjud.

Ikkinchi fayl, firewall.clear, xavfsizlik devori qoidalarini sinab ko'rishda ishlatiladi. "Sudo /etc/firewall.clear" ni ishga tushirganingizda, barcha xavfsizlik devori qoidalari o'chiriladi va tizim Internetga to'liq ulangan bo'lishi kerak. Shunday qilib, agar siz tarmoq xizmatini (dns kabi) xavfsizlik devori bilan ishlay olmasangiz, oddiy qoidalar, lekin u firewall.clear -ni ishga tushirgandan so'ng ishlay boshlaydi, sizda qoidalar muammosi borligini bilasiz. Bu sizning qoidalaringizni sinab ko'rishda juda muhim bo'ladi.

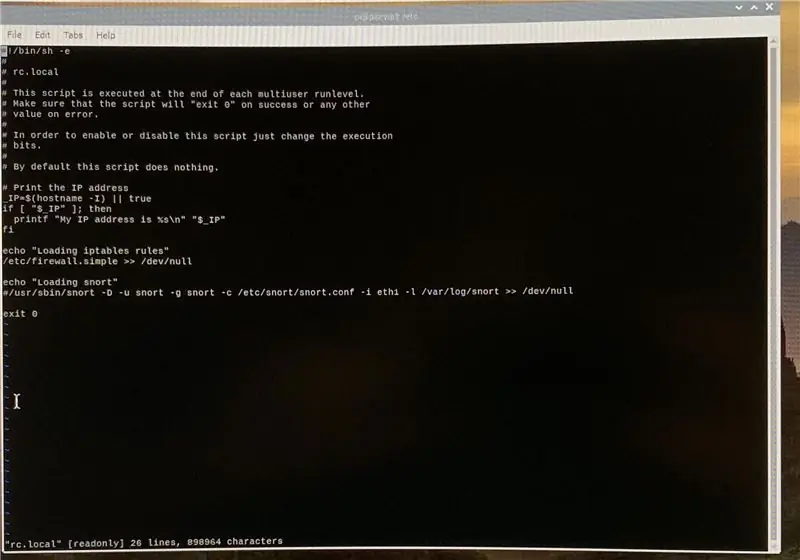

Shunday qilib, bizda xavfsizlik devori qoidalari bor, biz ularni RPi ishga tushganda boshlashimiz kerak. Buning uchun biz /etc/rc.local faylini tahrir qilamiz:

$ sudo vi /etc/rc.local

Ichkariga kirgandan so'ng, fayl oxiriga quyidagilarni qo'shing:

echo "Iptables qoidalarini yuklash" /etc/firewall.simple >>/dev/null

Agar siz bostirib kirishni aniqlash tizimini qo'shishni tanlasangiz, bu faylni qayta tahrir qilishingiz kerak bo'ladi. Hozircha uni saqlang va qayta yoqing.

$ sudo qayta ishga tushirish

9 -qadam: Syslog

Ikki qadam qoldi…

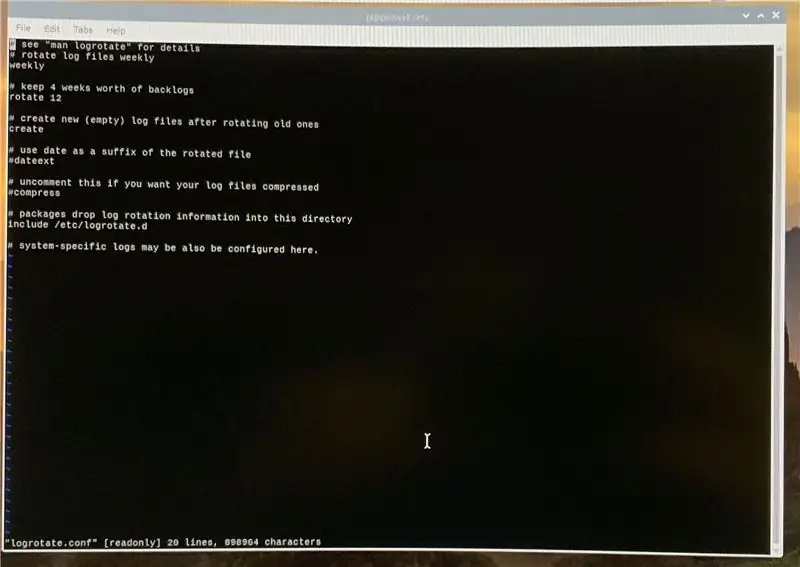

Bu oson ish. Agar siz hali ham o'sha erda bo'lsangiz va GK blogini kuzatib borsangiz, bu 12 -qadam. Siz uning syslog fayliga nisbatan aytganlarini bajarishingiz kerak. Mana, qisqartirilgan qadamlar:

2 oylik syslog ma'lumotlarini saqlang …

$ sudo vi /etc/logrotate.conf

Biz unga "bir hafta" ni o'lchov sifatida ishlatishni aytishimiz kerak, so'ngra ulardan 12 tasini saqlashimiz kerak. Bu faylda sizga quyidagi ikkita satr kerak. O'ylaymanki, siz mavjud chiziqlarni o'zgartirishingiz kerak bo'ladi.

haftalik rotat 12

Saqlang.

10 -qadam: Snort yordamida kirishni aniqlash

GK sozlagan oxirgi narsa - bu snort tizimi. Men buni ham tavsiya qilaman. Siz uning qoidalariga amal qilishingiz mumkin, va men bu erda hammasini ozgina o'zgartirishlar bilan ko'chirmoqchi emasman. Uning ko'rsatmalari ArchLinux distro uchun. Bu erda biz foydalanadigan Raspbian tarqatish uchun bir nechta o'zgarishlar. Qolgan ko'rsatmalar yaxshi ishlaydi.

Birinchidan, snort -ni yuklab olish va o'rnatish uchun sudo pacman -S snort -dan foydalanmang. Quyidagilarni bajaring:

$ sudo apt-get install snort

Ikkinchidan, siz sudo snort -version bilan snortni tasdiqlay olmaysiz. O'rnatishni tasdiqlang:

$ sudo snort -V

Nihoyat, uni ishga tushirishda ishga tushirish uchun rc.conf faylini o'zgartirmang, rc.local faylini tahrir qiling (yana) …

$ sudo vi /etc/rc.local

Fayl oxiriga quyidagi qatorlarni qo'shing:

aks -sado "Bo'ron yuklanmoqda"

#/usr/sbin/snort -D -u snort -g snort -c /etc/snort/snort.conf -i eth0 -l/var/log/snort

Endi, qayta ishga tushiring va barchasi sehrli ishlashi kerak.

$ sudo qayta ishga tushirish

11 -qadam: rohatlaning

Bu shunday bo'lishi kerak!

Birinchidan, men Guillaume Kaddouchga etarlicha minnatdorchilik bildira olmayman! U bunga ilhom berdi.

Ikkinchidan, agar siz hali klaviatura, video va sichqonchani uzmagan bo'lsangiz, buni qilishingiz mumkin. Zarur bo'lganda, qayta kirish uchun SSH va VNC -dan foydalaning.

Oxir -oqibat, bu 100% mukammal bo'lmasligi mumkin. Iltimos, o'zgartirishlar/takliflar/tavsiyalar bilan yozing. Mening maqsadim bu munozaraning boshlanishi va ko'pchilikning zavqlanishidir!

Rahmat !!

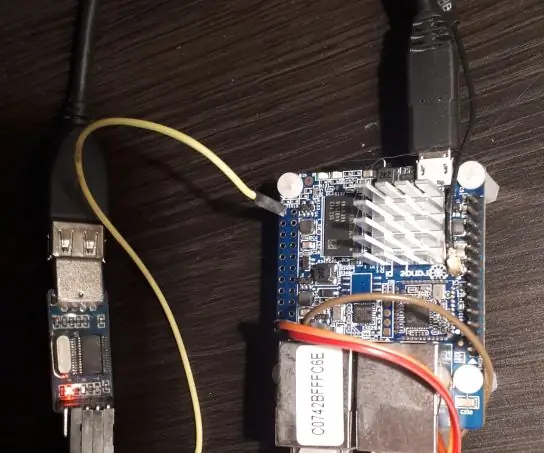

PS … Rasm-RPi4, FLIRC alyuminiy korpusining ichida, eski Intel fanati biroz o'zgartirilgan va tepaga zip bilan bog'langan. Ventilyator tagida ham termal pasta bor, agar siz hayron bo'lsangiz. Men Internetda shunga o'xshash narsani topdim (https://www.reddit.com/r/raspberry_pi/comments/9bdgrr/it_turns_out_putting_a_heatsink_on_the_flirc_case/) va o'zim sinab ko'rishga qaror qildim.

12 -qadam: Changelog

Bu ko'rsatmaga o'zgartirishlar kiritilganda, men ularni bu erda hujjatlashtiraman. Muammo bo'lsa, eski ko'rsatmalarni yoki fayllarni olib qo'yganingizni tekshiring.

2019 yil 25 sentyabr:

- Xavfsizlik devoridagi oddiy DHCP qoidalari. Oddiy

- Ko'rsatmalarda DHCP diapazoni aniqlandi (fayllar to'g'ri)

- DHCP ko'rsatmalariga sobit IP-topshiriqlar qo'shildi

2019 yil 13 oktyabr

- Bir nechta xatolar tuzatildi

- Ikkinchi pi yaratildi, shuning uchun agar kerak bo'lsa, men almashish uchun SDcard sinov kartasiga ega bo'lardim

Tavsiya:

Interaktiv LED plitka devori (ko'rinishdan ko'ra osonroq): 7 qadam (rasmlar bilan)

Interaktiv LED plitka devori (ko'rinishdan ko'ra osonroq): Ushbu loyihada men Arduino va 3D bosilgan qismlardan foydalangan holda interaktiv LED devorli displey qurdim, bu loyihaning ilhom manbai qisman Nanoleaf plitalaridan olingan. Men o'z versiyamni taklif qilmoqchi edim, u nafaqat arzonroq, balki

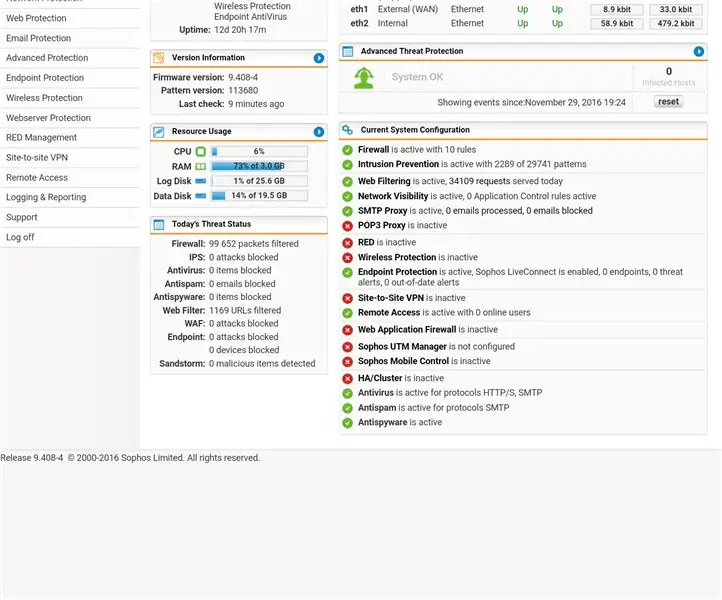

UTM xavfsizlik devori bo'lmagan tarmoqni himoya qiling: 4 qadam

UTM xavfsizlik devori bepul tarmog'ingiz bilan himoyalaning: Ushbu qo'llanmada Sophos UTM -ni uy tarmog'iga o'rnatish va ishga tushirish bo'yicha asosiy ma'lumotlar keltirilgan. Bu bepul va juda kuchli dasturiy ta'minot to'plami, men eng past umumiy mezonni topishga harakat qilaman, shuning uchun men faol katalog integratsiyasiga kirmayman, masofadan

Interaktiv radar devori: 5 qadam

Interaktiv radar devori: Interaktiv radar devori ko'p sensorli tizimlardan biridir. U kompyuter ko'rish texnologiyasiga asoslangan bo'lib, odamning barmog'ining proektsiya maydoni (deraza yoki stol) ustidagi harakatini oladi va taniydi. Tabiiy imo -ishorali munosabatni boshqarish dasturi yordamida

OrangePi R1 bilan ko'prikli xavfsizlik devori: 4 qadam

OrangePi R1 bilan Bridge Firewall: Men boshqa Orange Pi sotib olishimga to'g'ri keldi :) Buning sababi shundaki, mening SIP telefonim yarim tunda g'alati raqamlardan jiringlay boshladi va mening VoIP provayderim portni skanerlashi tufayli so'ndi. Yana bir sabab - men marshrutizatorlarning buzilishi haqida tez -tez eshitganman

Xavfsizlik devori/proksi -serverni chetlab o'tish: 3 qadam

Xavfsizlik devori/proksi -serverni chetlab o'tish: Ko'plab boshqa talabalar kelib, men bilan qanday qilib xavfsizlik devorlari va proksi -serverlarga o'tishni so'rashdi. Maktabda IT -xodimlar o'quvchilarni ishonchli vakillardan foydalanganlari haqida aqlli bo'la boshladilar. Men bir muncha vaqt bu muammo haqida o'yladim va menda yechim bor. Nega o'z veb -sahifalaringizni yaratmaysiz?